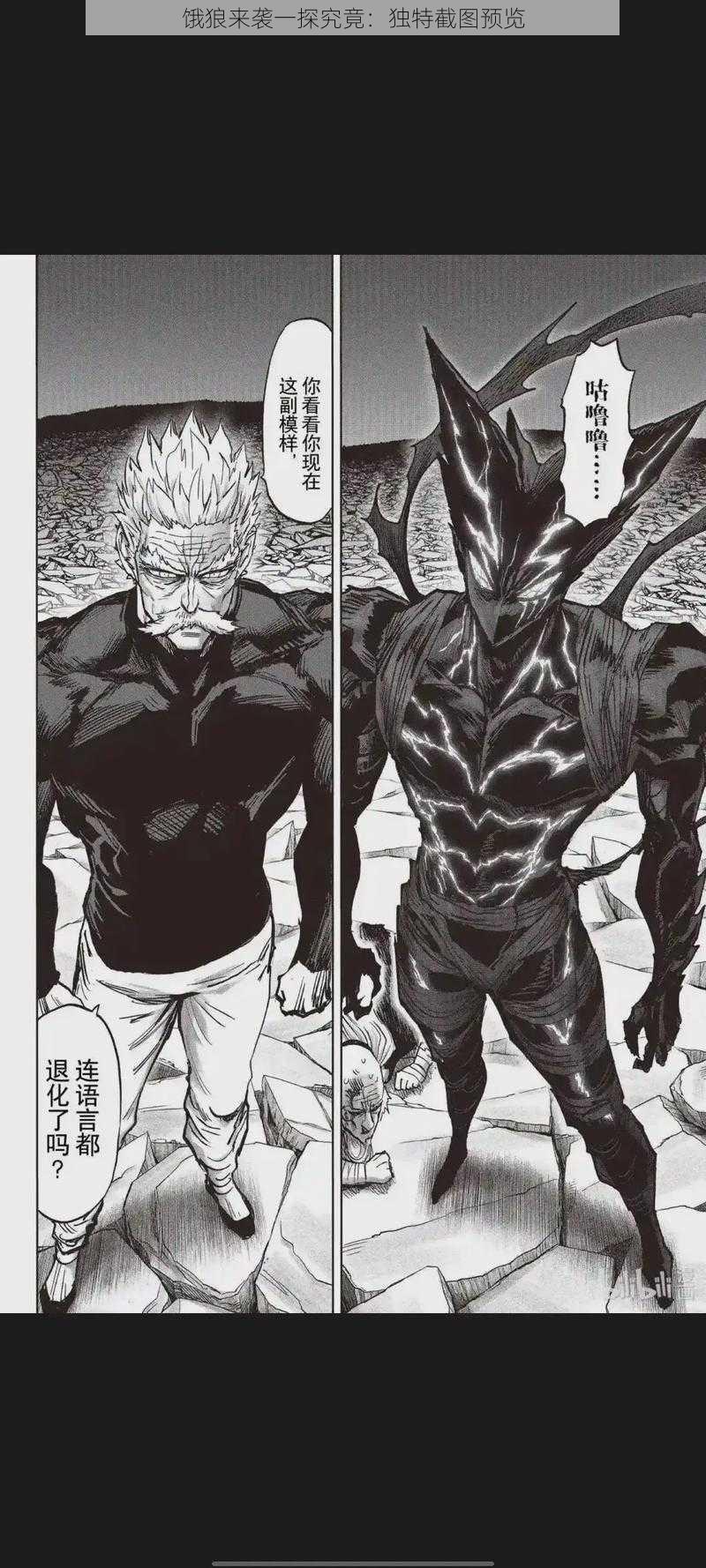

饿狼来袭一探究竟:独特截图预览

在当今信息爆炸的时代,网络安全日益凸显,其中不乏一种名为“饿狼”的攻击手法。饿狼攻击是一种高度隐蔽的网络威胁,它如同一只饿狼般狡猾而猛烈,给个人和企业带来极大的困扰。本文将围绕饿狼攻击进行深入探究,并重点介绍其独特截图预览功能,旨在帮助读者更好地了解这一威胁,增强网络安全意识。

二、饿狼攻击的独特之处

1. 攻击手段隐蔽性高

饿狼攻击之所以难以防范,很大程度上是因为其攻击手段具有极高的隐蔽性。它能够通过多种方式潜入受害者的系统,悄无声息地获取敏感信息。通过独特的截图预览功能,攻击者能够实时掌握受害者的操作,进一步分析受害者的行为模式,从而调整攻击策略。这种隐蔽性使得饿狼攻击成为一种难以捉摸的网络威胁。

2. 破坏性强

饿狼攻击一旦成功,将给受害者带来巨大的损失。攻击者通过截图预览功能获取敏感信息后,还可能对受害者的系统进行恶意操作,破坏数据的完整性,甚至窃取重要信息。这种破坏性是饿狼攻击的重要特征之一,也是我们需要高度警惕的原因。

3. 跨越平台攻击

饿狼攻击具有强大的跨平台攻击能力,无论是个人计算机、服务器还是移动设备,都有可能遭受其侵袭。这种跨平台攻击的能力使得饿狼攻击具有更大的危害范围,为攻击者提供了更多的机会。独特的截图预览功能在不同的平台上都能发挥重要作用,使得攻击者能够更加精准地获取目标信息。

三、饿狼攻击的截图预览功能

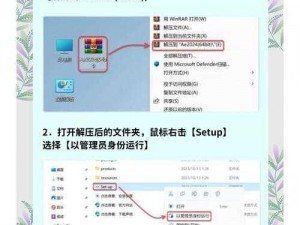

1. 截图预览功能的原理

饿狼攻击的截图预览功能是通过在受害者系统中植入恶意代码或插件实现的。攻击者利用漏洞或社会工程学手段,将恶意代码植入受害者系统,然后通过代码获取屏幕截图,将实时画面传输给攻击者。这一功能使得攻击者能够实时掌握受害者的操作,从而进行精准的攻击。

2. 截图预览功能的应用

截图预览功能在饿狼攻击中的应用十分广泛。攻击者可以利用该功能获取敏感信息,如账号密码、身份信息、财务信息等。攻击者还可以通过该功能分析受害者的行为模式,调整攻击策略,使攻击更加具有针对性。这种实时的监控能力使得饿狼攻击成为一种极其危险的网络威胁。

四、防范与应对

针对饿狼攻击的截图预览功能,我们需要采取有效的防范措施。加强网络安全意识,警惕网络威胁。定期更新软件和系统,修复漏洞。使用安全软件和网络工具,提高系统安全性。加强数据备份和恢复能力,以应对可能的攻击。

本文详细探讨了饿狼攻击的独特截图预览功能,分析了其原理、应用以及防范措施。我们认为,饿狼攻击是一种具有高度隐蔽性和破坏性的网络威胁,需要我们高度警惕。加强网络安全意识,采取有效防范措施,是应对饿狼攻击的关键。希望本文能够帮助读者更好地了解饿狼攻击,提高网络安全意识。